Wie man Apps das Nach-Hause-Telefonieren unter LINUX verbietet

Wenn Programme heimlich Daten senden, helfen Application-Firewalls. Ein technischer Blick auf Little Snitch und OpenSnitch.

Oftmals senden installierte Anwendungen ungefragt Telemetriedaten oder Nutzungsstatistiken an entfernte Server. Windows-Nutzern ist dieser Umstand inzwischen scheinbar unwichtig geworden. Um dieses heimliche "Nach-Hause-Telefonieren" zu unterbinden, kommen Application-Firewalls zum Einsatz, die den ausgehenden Datenverkehr strikt überwachen. Mit der im April 2026 überraschend veröffentlichten Linux-Version des macOS-Klassikers Little Snitch und der etablierten Alternative OpenSnitch stehen auf Systemen wie Arch Linux nun zwei mächtige Werkzeuge zur Verfügung.

App-Firewalls unter Linux verstehen

Klassische Firewalls arbeiten auf Netzwerkebene und agieren wie ein strenger Türsteher, der primär unerwünschte Gäste von außen abwehrt. Application-Firewalls drehen dieses altbekannte Konzept jedoch um. Es wird explizit der Ausgang überwacht, um präzise zu kontrollieren, welches lokale Programm mit welchem Ziel im Internet kommunizieren darf. Dies ist essenziell für den Schutz der Privatsphäre, da moderne Software häufig Telemetriedaten überträgt, ohne dass dies für die eigentliche Kernfunktion zwingend notwendig wäre.

Little Snitch für Linux als eBPF-Neuling

Lange Zeit war Little Snitch exklusiv Apple-Nutzern vorbehalten. Im April 2026 wurde jedoch eine dedizierte Linux-Version veröffentlicht. Technologisch setzt die Software auf eBPF (Extended Berkeley Packet Filter), eine äußerst moderne Architektur, um isolierte Programme direkt im Kernel auszuführen, ohne dessen Quellcode verändern zu müssen. Dadurch wird der Netzwerkverkehr enorm performant direkt an der Quelle abgefangen, quasi bevor die Datenpakete überhaupt die metaphorischen Koffer gepackt haben.

Es muss jedoch beachtet werden, dass es sich hierbei nicht um vollständig freie Software handelt. Die Lösung wird vom Hersteller als "free to use" deklariert. Während das eBPF-Kernelprogramm und die webbasierte Benutzeroberfläche quelloffen sind, bleibt der im Hintergrund agierende Daemon proprietär. Zudem positioniert sich das Tool ausdrücklich als reines Privatsphäre-Werkzeug und nicht als gehärtete Sicherheits-Firewall. Bei extrem hoher Systemlast kann die eBPF-basierte Zuordnung zwischen Prozessen, DNS-Anfragen und dem eigentlichen Netzwerkverkehr an Genauigkeit verlieren.

Voraussetzungen unter Arch Linux prüfen

Da das eBPF-Modul tief in das System eingreift, sind die Hardware- und Software-Anforderungen strikt. Es wird ein Linux-Kernel zwischen der Version 6.12 und 6.19.0 vorausgesetzt. Neuere Kernel der 6.19er-Reihe weisen derzeit noch Inkompatibilitäten mit dem eBPF-Verifier auf.

Zudem ist BTF (BPF Type Format) zwingend erforderlich. BTF ermöglicht das "Compile Once – Run Everywhere" (CO-RE) Prinzip, sodass eBPF-Programme auf verschiedenen Kernel-Versionen lauffähig sind, ohne für jedes System neu kompiliert zu werden. Ob das vorliegende Arch-System diese Anforderungen erfüllt, lässt sich mit einem kompakten Skript verifizieren.

#!/bin/bash

# M. Meister - Systemvoraussetzungen fuer Little Snitch prüfen

echo "Prüfe Systemvoraussetzungen..."

# Kernel Version auslesen

KERNEL_VERSION=$(uname -r)

echo "Installierter Kernel: $KERNEL_VERSION"

# Architektur auslesen

ARCH=$(uname -m)

echo "Architektur: $ARCH"

# BTF Support im System prüfen

if [ -f "/sys/kernel/btf/vmlinux" ] ||[ -d "/sys/kernel/btf/" ]; then

echo "Ergebnis: BTF-Unterstützung ist aktiviert."

else

echo "FEHLER: Keine BTF-Unterstützung gefunden. Die Installation wird fehlschlagen."

fi

Installation und Konfiguration von Little Snitch

Für Arch Linux und dessen Derivate (wie Manjaro, CachyOS oder EndeavourOS) werden vom Hersteller fertige Pakete im Format .pkg.tar.zst bereitgestellt. Die Installation erfolgt nach dem Herunterladen unkompliziert über den lokalen Paketmanager.

# M. Meister - Installation von Little Snitch unter Arch Linux

# 1. Herunterladen des offiziellen Arch-Pakets

# Hinweis: Die Versionsnummer muss an die aktuell verfuegbare Release angepasst werden.

wget https://obdev.at/downloads/littlesnitch-linux/littlesnitch-1.0.1-1-x86_64.pkg.tar.zst

# 2. Lokale Installation des heruntergeladenen Pakets

sudo pacman -U littlesnitch-1.0.1-1-x86_64.pkg.tar.zst

# 3. Überprüfen, ob der Hintergrunddienst erfolgreich gestartet wurde

sudo systemctl status littlesnitch

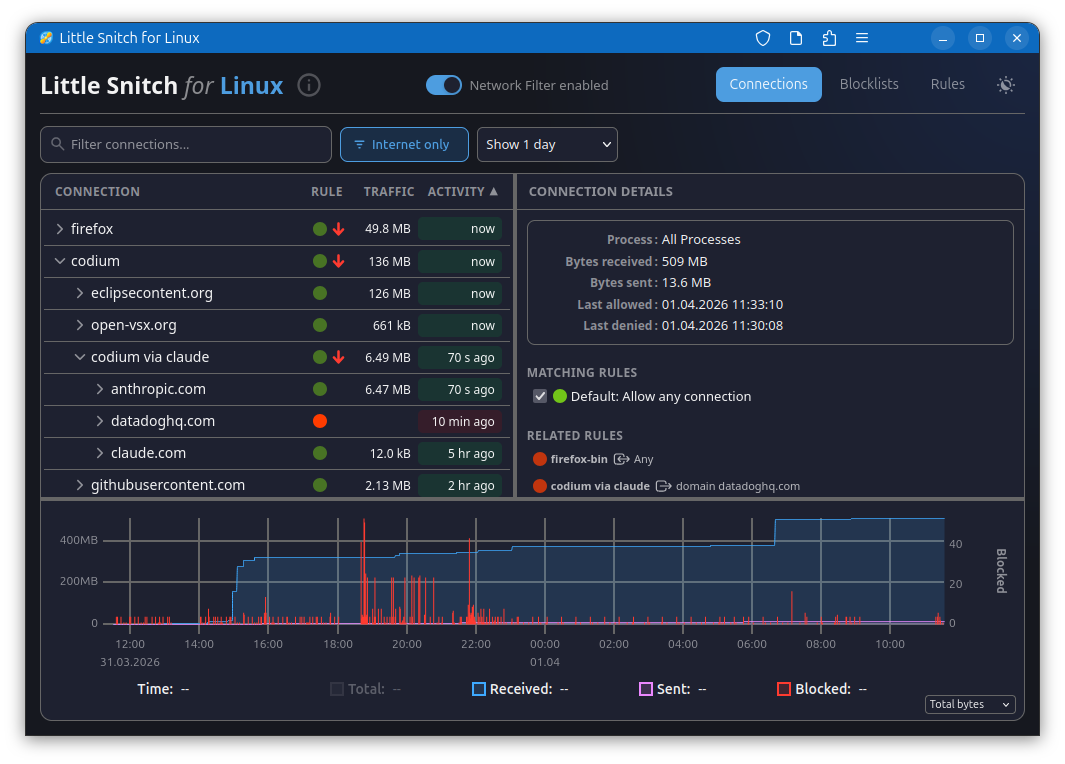

Nach der erfolgreichen Installation wird auf klassische Desktop-Fenster verzichtet. Die Verwaltungsoberfläche wird als moderne Web-Applikation bereitgestellt. Durch die simple Eingabe von littlesnitch im Terminal oder durch direkten Aufruf von http://localhost:3031/ im Browser lässt sich das Dashboard öffnen. Dort können ausgehende Verbindungen analysiert und blockiert werden.

OpenSnitch als etablierter Open-Source-Klassiker

Sollte der Wunsch nach maximaler Transparenz und einem vollständig quelloffenen Code bestehen, führt kein Weg an OpenSnitch vorbei. Dieses System wird seit Jahren aktiv von einer engagierten Community gepflegt und weiterentwickelt. Anstatt sich primär auf tiefgreifende eBPF-Kernel-Hooks zu stützen, arbeitet OpenSnitch überwiegend im sogenannten Userspace. Das macht die Software unempfindlicher gegenüber speziellen Kernel-Updates und eliminiert die strenge Abhängigkeit von BTF-Support.

Installation von OpenSnitch unter Arch Linux

Die Integration in Arch Linux ist bei OpenSnitch hervorragend gelöst. Die benötigten Pakete befinden sich direkt im offiziellen Extra-Repository, wodurch die Einrichtung auf wenige, simple Konsolenbefehle reduziert wird.

# M. Meister - OpenSnitch Installation unter Arch Linux

# 1. Installation des Daemons und der GUI aus den offiziellen Quellen

sudo pacman -S opensnitch

# 2. Aktivieren und sofortiges Starten des Systemdienstes

sudo systemctl enable --now opensnitchd

# 3. Starten der grafischen Oberfläche (wird als Standardbenutzer ausgeführt)

opensnitch-ui

Kurz nach dem Start nistet sich ein kleines Icon im System-Tray ein.

Versucht nun eine Applikation eine Verbindung in das Internet aufzubauen, wird der Prozess durch ein grafisches Pop-up pausiert.

In diesem Dialogfenster muss dann eine verbindliche Erlaubnis- oder Blockierregel definiert werden.

Entscheidungshilfe zwischen Little Snitch und OpenSnitch

Die finale Wahl zwischen den beiden Werkzeugen hängt stark von den individuellen Präferenzen ab. Für einen maximal stabilen Betrieb, gepaart mit den uneingeschränkten Vorzügen von hundertprozentiger Open-Source-Transparenz, ist OpenSnitch oft die pragmatischere Lösung. Es funktioniert reibungslos über unzählige Kernel-Versionen hinweg und ist im Linux-Umfeld bestens dokumentiert.

Little Snitch hingegen ist ideal für experimentierfreudige Technik-Enthusiasten, die das Potenzial moderner eBPF-Innovationen in der Praxis evaluieren möchten und sich an dem schlanken, webbasierten PWA-Interface erfreuen. Dabei muss jedoch die frühe Entwicklungsphase der Linux-Version sowie der teilweise proprietäre Charakter des Hintergrunddienstes akzeptiert werden.

Fazit

Mit modernen Application-Firewalls wird der unsichtbare Datenabfluss lokaler Anwendungen schonungslos aufgedeckt und gezielt unterbunden. Arch Linux bietet glücklicherweise den Luxus, frei zwischen der soliden Open-Source-Basis von OpenSnitch und den innovativen eBPF-Ansätzen von Little Snitch wählen zu können. Unabhängig von der getroffenen Entscheidung wird das grundlegende Systemverständnis und der Schutz der digitalen Privatsphäre durch beide Tools signifikant gesteigert.