Edge verrät Passwörter im Klartext

Edge lädt beim Start alle Passwörter im Klartext in den RAM – Microsoft nennt das ein Feature.

Der Passwortmanager in Microsoft Edge speichert sämtliche gespeicherten Zugangsdaten beim Browserstart unverschlüsselt im Arbeitsspeicher – und das bei jedem Start, vollständig, ohne Ausnahme. Der norwegische Sicherheitsforscher Tom Jøran Sønstebyseter Rønning hat dieses Verhalten öffentlich demonstriert, verantwortungsvoll an Microsoft gemeldet – und prompt die Antwort erhalten, es handle sich um eine bewusste Designentscheidung. Willkommen zu einer weiteren Episode von „Microsoft und Sicherheit".

Was ein Passwortmanager eigentlich leisten soll

Ein Passwortmanager hat eine klare Aufgabe: Zugangsdaten sicher verwahren und erst dann entschlüsseln, wenn sie tatsächlich benötigt werden. Das klingt trivial, ist aber das Fundament jedes sicherheitsorientierten Credential-Managements. Das Prinzip heißt Least Privilege im Arbeitsspeicher: Ein Geheimnis, das im RAM nicht liegt, kann auch nicht aus dem RAM gestohlen werden.

Die Referenzimplementierung ist simpel: Passwort wird benötigt? Wird entschlüsselt, verwendet, sofort wieder verworfen. Passwort wird nicht benötigt? Liegt verschlüsselt auf der Festplatte und nirgendwo sonst. So arbeiten dedizierte Passwortmanager wie KeePassXC. So arbeitet auch Googles Chrome – dazu gleich mehr.

Die Entdeckung: Klartext auf dem Silbertablett

Auf der BigBiteOfTech-Konferenz von Palo Alto Networks Norway am 29. April 2026 demonstrierte Rønning öffentlich, was er zuvor in seiner Freizeit herausgefunden hatte:

Microsoft Edge entschlüsselt beim Start den gesamten Passwort-Vault und hält alle Einträge für die komplette Browser-Sitzung im Klartext im RAM – und das geschieht selbst dann, wenn nie eine der gespeicherten Webseiten besucht wird.

Das Reproduzieren ist erschreckend einfach:

- Edge starten – keine Webseite aufrufen, einfach nur öffnen.

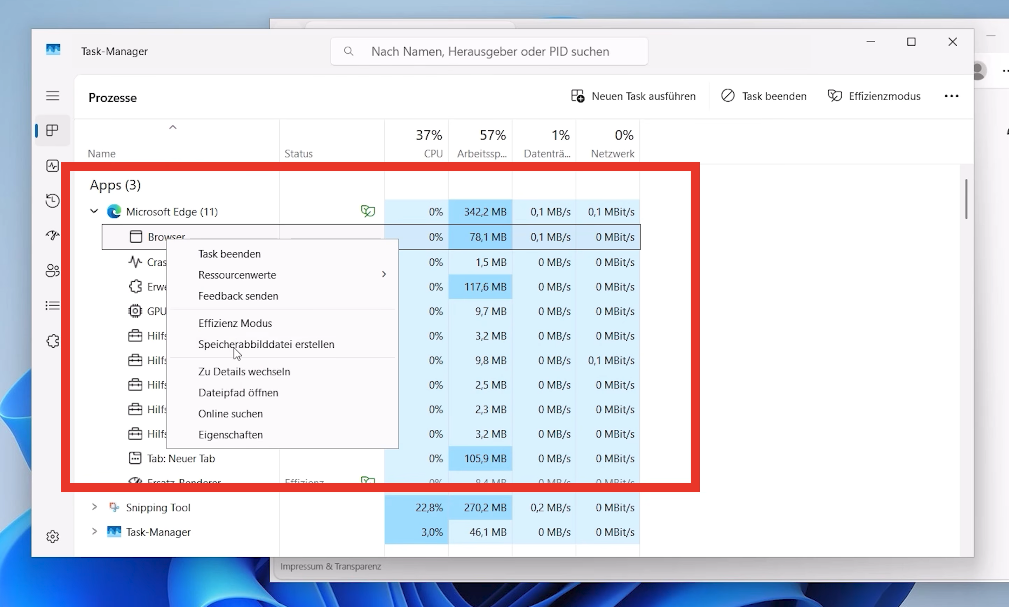

- Task-Manager öffnen → unter „Apps" den Prozess

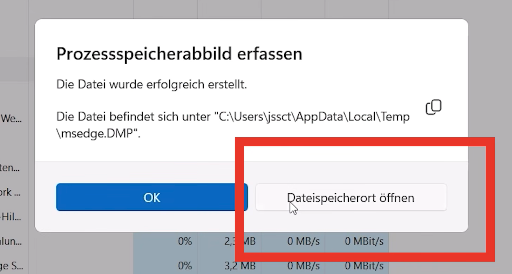

Microsoft Edgeaufklappen → mit der rechten Maustaste auf den Hauptprozess (Typ:Browser) klicken →Speicherabbilddatei erstellen. - Dump-Datei öffnen – die Datei

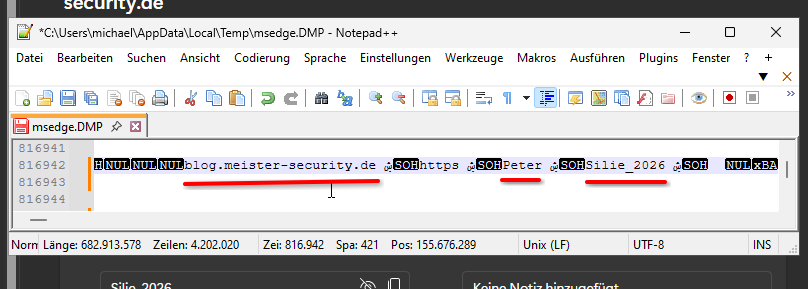

msedge.dmplandet im Temp-Ordner. Mit einem Hex-Editor wie HxD öffnen. - Suchen –

Strg+F, Suchbegriff: ein gespeichertes Passwort. Treffer garantiert, inklusive zugehöriger URL und Benutzername.

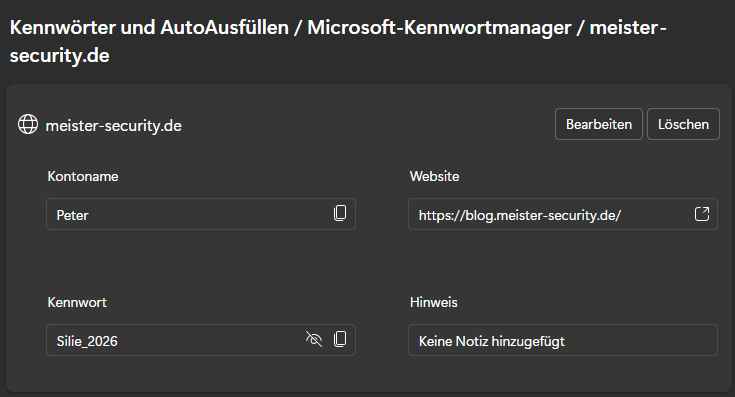

Ich habe diesen Test nachgestellt: Ein Testkonto für Peter mit dem Passwort Silie_2026 wurde angelegt, Edge geschlossen und neu gestartet, anschließend ein Speicherabbild von rund 670 MB erstellt. Die Suche einfach mittels Notepadd++ fand das Passwort sofort – obwohl die zugehörige Website in dieser Sitzung nie aufgerufen worden war.

Noch pikanter: Wer nur das Edge-Fenster schließt, schließt den Browser nicht wirklich. Edge läuft standardmäßig als Hintergrundprozess weiter. Rønning stellte dabei fest, dass die Zugangsdaten zwar nicht in den Child-Prozessen von Edge enthalten sind, der Parent-Prozess sie jedoch durchgängig vorhält – und damit auch ein Dump aus dem „geschlossenen" Browser die Klartext-Passwörter enthält.

CWE-316: Kein exotischer Bug, sondern ein klassisches Anti-Pattern

Die Sicherheitsbranche hat für dieses Verhalten eine eigene Schwachstellenkategorie: CWE-316 – „Cleartext Storage of Sensitive Information in Memory". Das ist kein Randproblem, sondern ein seit Jahrzehnten dokumentiertes Anti-Pattern. Dass ein Browser-Hersteller mit den Ressourcen von Microsoft im Jahr 2026 genau das umsetzt, ist schwer zu erklären – es sei denn, man fragt Microsoft direkt.

Microsofts Antwort: „Das ist so gewollt."

Rønning hat die Schwachstelle verantwortungsvoll an Microsoft gemeldet, bevor er sie öffentlich gemacht hat. Microsofts offizielle Reaktion: Das Verhalten sei „by design". Ein Microsoft-Sprecher formulierte es gegenüber Dark Reading so: Der Zugriff auf Browser-Daten über das beschriebene Szenario setze voraus, dass das Gerät bereits kompromittiert sei. Designentscheidungen in diesem Bereich balancierten Performance, Benutzerfreundlichkeit und Sicherheit, und man überprüfe sie kontinuierlich gegen sich entwickelnde Bedrohungen.

Das ist eine klassische Nebelkerze. Das Argument „das Gerät muss ja schon kompromittiert sein" greift nur in einer Welt, in der ein Angreifer nach der ersten erfolgreichen Kompromittierung einfach aufhört. In der Realität sind Klartext-Passwörter im RAM genau der Mechanismus, mit dem aus einem einzelnen kompromittierten Gerät ein breiter Netzwerk-Einbruch wird. Credential-Diebstahl über Infostealer ist laut Flashpoints Global Threat Intelligence Index im ersten Halbjahr 2025 um 800 % gestiegen – 1,8 Milliarden Zugangsdaten wurden von 5,8 Millionen Geräten gestohlen. Edge macht diesen Angriff leichter, nicht schwerer.

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat den Edge-Passwortmanager bei seinem Passwortmanager-Test im Dezember 2025 explizit ausgeklammert – ein Detail, das im Nachhinein mehr als beredt wirkt.

Chrome macht es anders: Application-Bound Encryption

Edge basiert auf Chromium, der Open-Source-Engine, die auch Chrome, Brave und Vivaldi antreibt. Rønning testete Chrome und Brave und stellte fest, dass Edge der einzige Chromium-basierte Browser ist, der sich so verhält.

Der Unterschied liegt in einem Feature namens Application-Bound Encryption (ABE). Chrome entschlüsselt ein Passwort erst, wenn es tatsächlich benötigt wird, und nutzt ABE als zusätzliche Schutzschicht, indem die Entschlüsselungsschlüssel an einen authentifizierten Chrome-Prozess gebunden werden, der als SYSTEM läuft. Passwörter tauchen damit nur kurz im Klartext auf – beim Autofill oder wenn der Nutzer sie explizit einsieht.

Edge implementiert ABE schlicht nicht. Das ist keine technische Unmöglichkeit – es ist eine Entscheidung.

Enterprise-Risiko: Multiplizierter Schaden

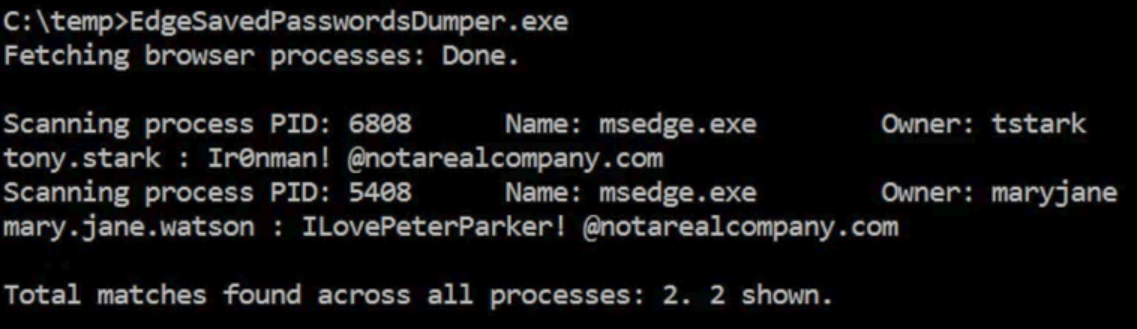

Rønning demonstrierte den Angriff auch in einem Unternehmenskontext: Ein Angreifer mit Administratorzugriff auf einem Terminal-Server, einer VDI-Umgebung oder einem gemeinsam genutzten Windows-Rechner kann Zugangsdaten aus den Prozessspeichern aller dort aktiven Edge-Instanzen auslesen – also potenziell die Passwörter jedes eingeloggten Nutzers. Ein PoC-Tool, der EdgeSavedPasswordsDumper, wurde auf GitHub veröffentlicht.

Wer also in einem Unternehmensumfeld arbeitet, in dem Edge standardmäßig ausgerollt ist, sitzt auf einem Pulverfass: Ein einziger kompromittierter Admin-Account reicht, um alle gespeicherten Zugangsdaten aller aktiven Nutzer zu ernten.

Microsoft und Sicherheit: Eine Fortsetzungsgeschichte

Wer das Muster kennt, ist nicht überrascht. Auf diesem Blog habe ich bereits mehrfach dokumentiert, wie Microsoft mit Sicherheitsproblemen und Nutzerdaten umgeht: Das neue Outlook übermittelt Zugangsdaten an Microsoft-Server, was das Ende der E-Mail-Privatsphäre bedeutet. Der Cloud-Desaster-Artikel und dessen Update zeigen, wie systemisch diese Probleme sind.

Das Muster ist immer dasselbe: Zuerst passiert etwas Gravierendes, dann erklärt Microsoft es entweder zum Feature oder schweigt, bis der Medienrummel abklingt. Die Edge-Klartext-Passwörter sind das nächste Kapitel dieser Geschichte.

Was jetzt zu tun ist

Die Empfehlung ist eindeutig: Keine Passwörter im Edge-Passwortmanager speichern. Wer das bisher getan hat, sollte die gespeicherten Daten aus Edge exportieren, in einen sicheren Passwortmanager überführen und anschließend aus Edge löschen.

Für dedizierte Passwortmanager empfiehlt sich KeePassXC – Open Source, lokal, oder sogar mit Cloud-Anbindung. Wer einen browserbasierten Passwortmanager bevorzugt, ist mit Chrome aktuell bereits besser aufgehoben als mit Edge – was angesichts der gemeinsamen Chromium-Basis besonders bitter ist.

Der Umstieg auf einen anderen Browser oder Passwortmanager mag lästig sein. Weniger lästig als ein geleaktes Banking-Passwort.

Fazit

Microsoft Edge entlädt beim Start den gesamten Passwort-Vault unverschlüsselt in den Arbeitsspeicher – ein Verhalten, das unter CWE-316 als bekannte Schwachstellenklasse eingestuft ist und von jedem anderen Chromium-Browser vermieden wird. Microsofts Reaktion darauf ist bezeichnend: kein Bug, kein Fix, sondern eine bewusste Designentscheidung. Wenn ein KRITIS-Unternehmen Edge als Standard etabliert hat, spricht das bereits Bände...