Opentrafficmap: Wie ein ESP32 den Straßenverkehr überwacht

Positionsdaten im Sekundentakt: Warum das Auto zum idealen Werkzeug für Überwachung und Tracking wird.

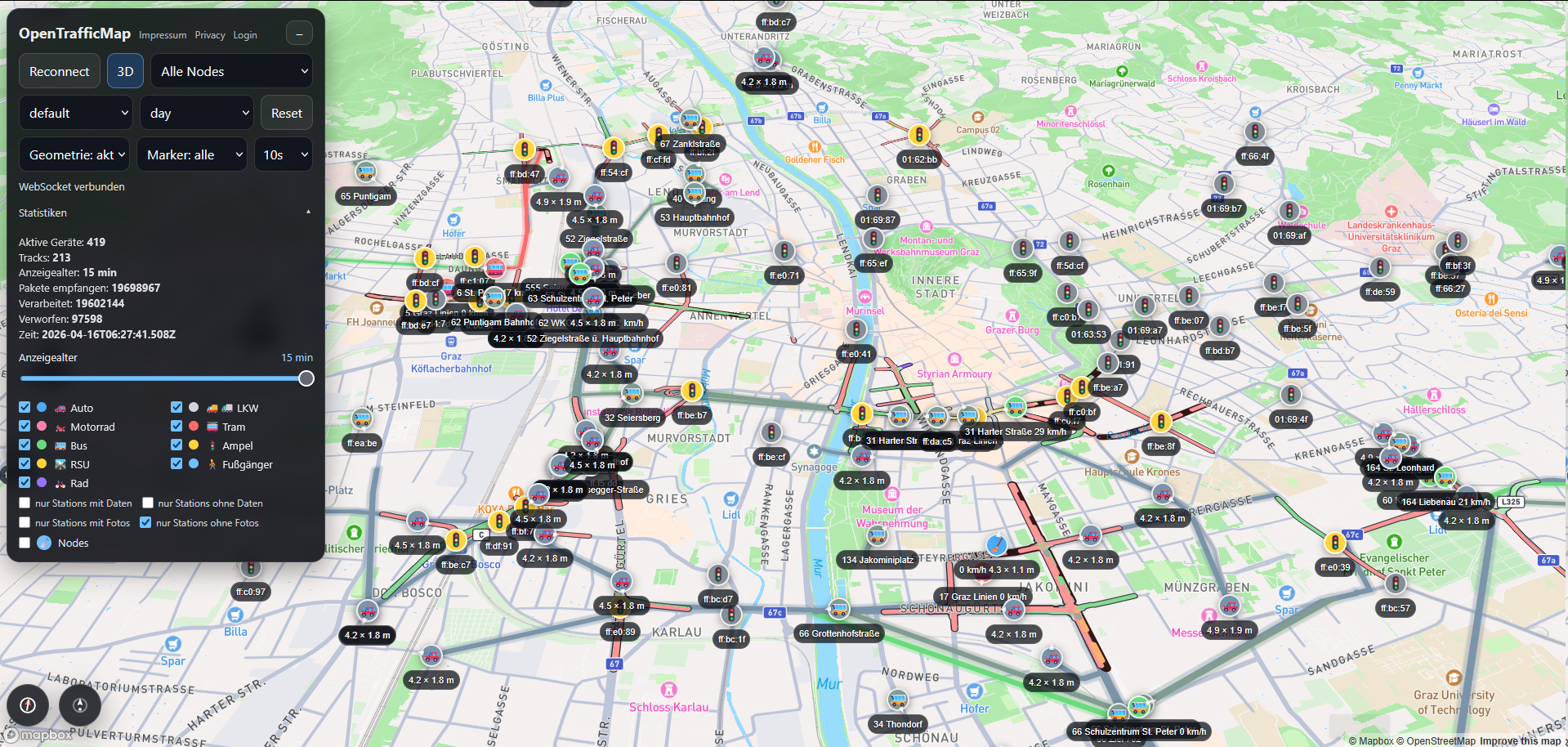

Die Plattform opentrafficmap.org visualisiert den Straßenverkehr in Echtzeit, indem sie unverschlüsselte 802.11p-Signale von Fahrzeugen und Ampeln auswertet. Ähnlich wie bei der Flugraumüberwachung per ADS-B entsteht hierdurch ein weitreichendes Netzwerk, das nicht nur der Verkehrssicherheit dient, sondern auch massive Datenschutzrisiken birgt. Ein einfacher Mikrocontroller genügt bereits, um die sensible Telemetrie auf der Frequenz von 5900 MHz mitzuschneiden.

Wie Flightradar für die Straße - C-ITS und 802.11p

Unter dem Begriff C-ITS (Cooperative Intelligent Transport Systems) wird die direkte Kommunikation zwischen Fahrzeugen (V2V) und der Infrastruktur (V2I) zusammengefasst. Die technologische Basis hierfür bildet oftmals der WLAN-Standard 802.11p (auch als ITS-G5 bekannt), der speziell für den Einsatz im bewegten Verkehr und für schnelle Verbindungsaufbauten optimiert wurde. Ähnlich wie bei der Plattform Flightradar24, auf der Flugzeuge permanent ihre Position übermitteln, senden moderne Autos kontinuierlich Telemetriedaten aus. Ziel dieses Systems ist es, den Verkehrsfluss zu optimieren und Unfälle proaktiv zu vermeiden. Auf der Karte von opentrafficmap.org lässt sich eindrucksvoll betrachten, wie diese flüchtigen Daten in Echtzeit aggregiert, visualisiert und für jedermann sichtbar gemacht werden.

Datenflut im Sekundentakt - Was gesendet und wie reagiert wird

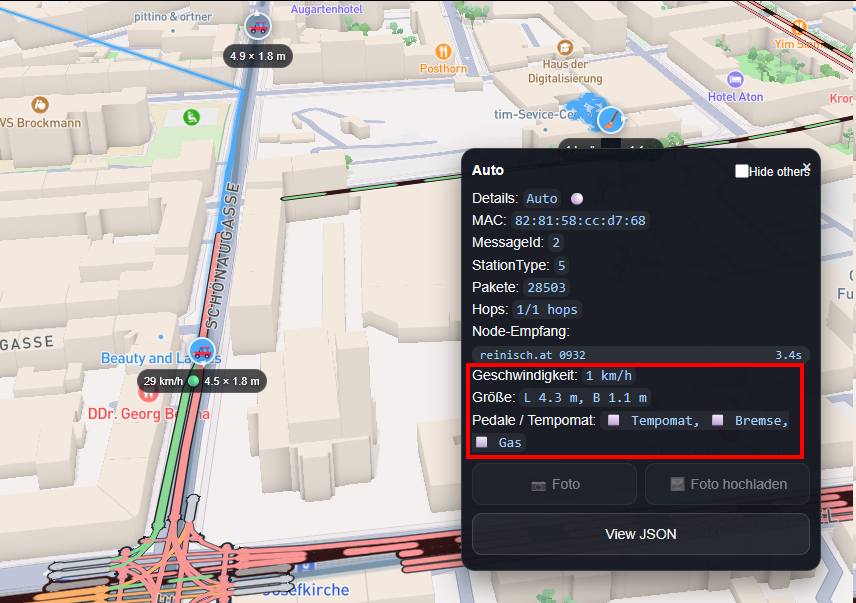

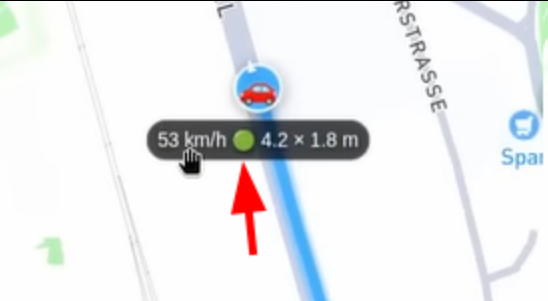

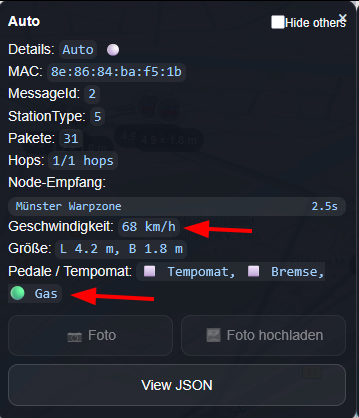

Die übertragenen Nachrichten sind hochdetailliert und werden in einer Frequenz von bis zu zehnmal pro Sekunde in die Umgebung gefunkt. Im Zentrum stehen dabei sogenannte CAMs (Cooperative Awareness Messages). Diese Pakete enthalten unter anderem die exakte GPS-Position, die aktuelle Geschwindigkeit, den Lenkwinkel, die Beschleunigung sowie den genauen Fahrzeugtyp. Die städtische Infrastruktur, wie beispielsweise Ampelanlagen, sendet parallel dazu SPATEM- (Signal Phase and Timing) und MAPEM-Nachrichten (Kreuzungstopologie), die sekundengenau über kommende Rot- und Grünphasen informieren.

Auf diese Daten wird im Fahrzeug unmittelbar reagiert. Bremst ein vorausfahrendes Auto plötzlich stark ab, sendet es eine Gefahrenmeldung, eine sogenannte DENM (Decentralized Environmental Notification Message). Das nachfolgende Fahrzeug empfängt diese Warnung in Millisekunden und leitet vollautomatisch eine Notbremsung ein, noch bevor die Bremslichter für das menschliche Auge überhaupt sichtbar sind. Auch smarte Ampeln nutzen die Daten intelligent: Nähert sich ein Bus oder eine Straßenbahn, kann die Kreuzung priorisiert auf Grün geschaltet werden, um den öffentlichen Nahverkehr zu beschleunigen.

Der ESP32 als Abhörstation auf 5900 MHz

Die Krux an diesem hochmodernen System liegt in der Architektur des Protokolls: Es ist ein reines Broadcast-Protokoll und wird vollständig unverschlüsselt gesendet. Zwar sind die Pakete kryptografisch signiert, um Manipulationen durch gefälschte Nachrichten (Spoofing) zu verhindern, der eigentliche Inhalt ist jedoch für jeden Empfänger in Klartext lesbar.

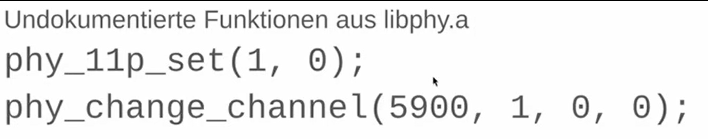

Dass für das Abfangen dieser Daten keine teure Spezialhardware nötig ist, wurde eindrucksvoll auf den Grazer Linuxtagen 2026 präsentiert. Ein handelsüblicher, extrem kostengünstiger ESP32-Mikrocontroller reicht völlig aus, um als Sniffer zu fungieren. Wird die Frequenz des WLAN-Moduls auf 5900 MHz (5,9 GHz) eingestellt und der Promiscuous Mode aktiviert, lassen sich die Pakete mühelos aus der Luft fischen.

Mit diesen beiden Befehlen lässt sich der ESP32 in der Frequenz frei einstellen:

Auf der seriellen Konsole ergibt sich durch das Auslesen der rohen Bytes ein Bild, das aus Datenschutz-Perspektive überaus bedenklich ist:

{

"timestamp": "2026-04-15T16:32:01Z",

"stationID": 4815162342,

"vehicleRole": "passengerCar",

"latitude": 47.070713,

"longitude": 15.439504,

"speed_kmh": 68.5,

"heading_deg": 270.5,

"acceleration_ms2": 1.2

}

Security-Albtraum und der gläserne Autofahrer

Was aus technologischer Sicht wie ein Meisterwerk der Verkehrsvernetzung wirkt, entpuppt sich aus Perspektive der IT-Security als massives Datenschutzproblem. Da Geschwindigkeit, Position und Zeitstempel in Echtzeit übertragen werden, lassen sich Geschwindigkeitsverstöße trivial identifizieren.

Wenn der Blitzer nicht mehr von einer amtlichen Behörde betrieben wird, sondern von einer neugierigen Bastler-Community mit Mikrocontrollern für wenige Euro, stellt sich künftig die Frage der juristischen Beweisführung.

Es lassen sich theoretisch vollautomatisierte Dashboards bauen, die jedes zu schnelle Fahrzeug im Umkreis samt Routenverlauf erfassen.

Neben der privaten Verkehrskontrolle eröffnen sich jedoch noch weitaus dunklere Szenarien für den Missbrauch dieses offenen Protokolls:

- Erstellung von Bewegungsprofilen und Stalking: Um die Anonymität zu wahren, rotieren die Fahrzeuge angeblich (ich habe diesen Wechsel bisher nie beobachten können) in regelmäßigen Abständen ihre Pseudonyme (

stationID). Durch die extrem hohe Sendefrequenz und die Kombination aus exakten GPS-Koordinaten, Richtung und Geschwindigkeit lassen sich diese Brüche in der Praxis jedoch oft algorithmisch wieder zusammensetzen. Wird ein Fahrzeug an einem bekannten Startpunkt, beispielsweise der heimischen Einfahrt, erfasst, kann die Route lückenlos verfolgt werden. Dies macht das System zu einem erschreckend perfekten Werkzeug für das Stalking von Privatpersonen oder die Überwachung von Politikern. - Vorbereitung von Einbrüchen: Durch das unauffällige Platzieren eines winzigen ESP32-Empfängers in einem Wohngebiet lässt sich in Echtzeit überwachen, wann spezifische Fahrzeuge das Grundstück verlassen. Kriminelle erhalten somit eine präzise, automatisierte Benachrichtigung, sobald die Bewohner offensichtlich nicht zu Hause sind, da der ESP32 ja auch Probe-Requests erkennen kann und somit weiß, wer noch zuhause ist. Das Auto fungiert so als unfreiwillige, unverschlüsselte Anwesenheitserkennung für das heimische Haus.

Fazit

Die C-ITS-Technologie basierend auf 802.11p bietet faszinierende Möglichkeiten, den Straßenverkehr signifikant sicherer und effizienter zu gestalten. Dennoch zeigt die kinderleichte Empfangbarkeit der Daten, dass hochsensible Telemetrie ohne Verschlüsselung auf 5900 MHz ein massives Risiko darstellt. Solange diese tiefgreifenden Informationen im Klartext durch den Äther gefunkt werden, bleibt das vernetzte Automobil ein offenes Buch für jeden, der über das geringste technische Know-how verfügt.