GrapheneOS: Google-frei im Alltag nutzen

GrapheneOS: Android ohne Datenhunger – auch Banking und NFC funktionieren.

Googles Datenhunger ist kein Naturgesetz. Mit GrapheneOS lässt sich ein handelsübliches Google Pixel in ein gehärtetes, nahezu datenschutzfreundliches Smartphone verwandeln - inklusive funktionierender Banking-Apps und kontaktlosem Bezahlen in Deutschland.

Android gilt seit Jahren als das offene Gegenstück zu geschlossenen Plattformen - doch diese Offenheit verändert sich. Während die Entwicklung von Android zunehmend intern bei Google stattfindet und Updates des Android Open Source Project seltener werden, verschärft sich zugleich die Kontrolle über Entwickler und App-Distributionen. Für die Debatte um digitale Souveränität stellt sich damit eine zentrale Frage: Wie offen ist ein Betriebssystem noch, wenn sein Ökosystem faktisch von einem einzigen Unternehmen gesteuert wird?

Was ist GrapheneOS - und warum kein Stock-Android?

Bevor der tiefe Einstieg erfolgt, lohnt ein kurzer Blick auf das Fundament. GrapheneOS basiert ebenfalls auf dem Android Open Source Project (AOSP) - also dem Teil von Android, den Google der Öffentlichkeit zugänglich macht. Darauf aufbauend nimmt das GrapheneOS-Team umfangreiche sicherheitstechnische Härtungen vor und entfernt konsequent alles, was Google-spezifisch und datenhungrig ist. Das klingt einfacher als es ist. Google Play Services sind tief im Betriebssystem verankert: Sie laufen als privilegierter Systemprozess mit weitreichenden Berechtigungen, sind nicht vollständig deinstallierbar und kommunizieren kontinuierlich mit Google-Servern.

GrapheneOS bricht mit diesem Prinzip von Grund auf.

Stock-Android verhält sich wie eine Mietwohnung, bei der der Vermieter einen Generalschlüssel hat und jederzeit Zutritt nehmen darf. GrapheneOS ist das Eigenheim - wer eingelassen wird, entscheidet allein der Bewohner.

Sandboxed Google Play

Das technisch interessanteste Feature von GrapheneOS ist die sogenannte Sandboxed Google Play-Kompatibilitätsschicht. Das Prinzip dahinter ist so elegant wie wirkungsvoll:

Statt Google Play Services gar nicht zu unterstützen oder ihnen - wie auf Stock-Android - Systemrechte zu gewähren, integriert GrapheneOS eine Kompatibilitätsschicht, die es ermöglicht, die offiziellen Google-Play-Binaries als gewöhnliche Benutzer-Apps zu installieren. Google Play erhält auf GrapheneOS keinerlei Sonderrechte oder Privilegien - es läuft stattdessen vollständig im normalen App-Sandbox-Modell.

Was das konkret bedeutet, lässt sich durch einen Vergleich der beiden Architekturen verdeutlichen:

| Eigenschaft | Stock Android | GrapheneOS |

|---|---|---|

| Google Play Services | Systemprozess mit Root-ähnlichen Rechten | Normale User-App in einer Sandbox |

| Berechtigungen entziehbar? | Teilweise, viele grau hinterlegt | Vollständig, alle Berechtigungen bleiben granular steuerbar |

| Zugriff auf Geräte-IDs (IMEI etc.) | Ja | Nein – durch Sandbox blockiert |

| Netzwerkzugriff steuerbar | Eingeschränkt | Ja, pro App konfigurierbar |

| Deinstallierbar | Nein (nur deaktivierbar) | Ja, vollständig |

Da die Google-Play-Apps auf GrapheneOS schlicht normale Apps sind, werden sie innerhalb eines bestimmten Nutzerprofils installiert und sind auch nur dort verfügbar. Das erlaubt eine saubere Isolation: Wer Google Play für bestimmte Banking-Apps braucht, legt dafür ein separates Profil an - der Rest des Systems bleibt unberührt.

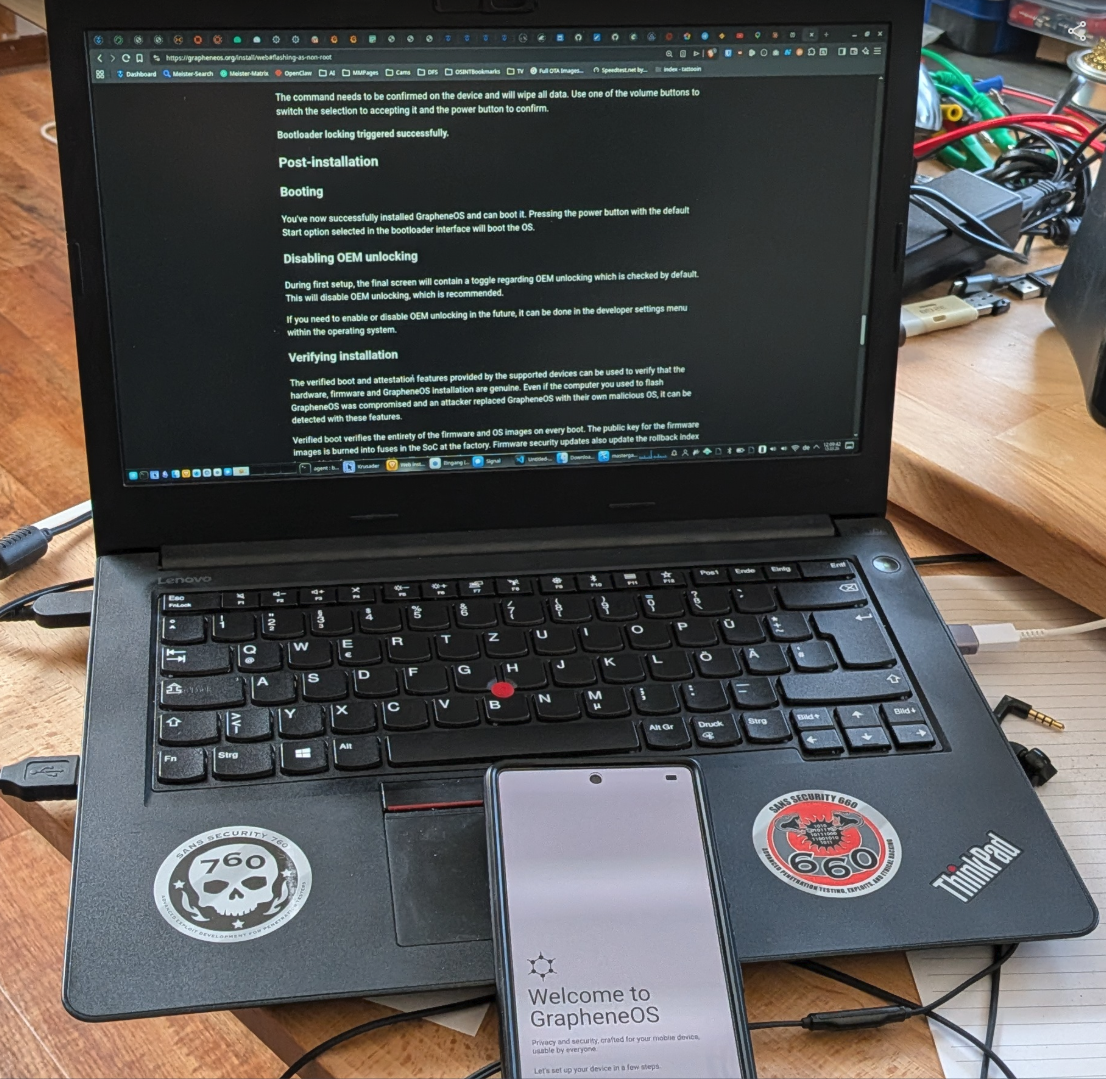

Installation: Einfacher als erwartet

Die Installation von GrapheneOS ist - entgegen vieler Vorurteile - für technisch versierte Nutzer gut handhabbar. Der offizielle WebInstaller führt den gesamten Prozess direkt im Browser durch. Voraussetzung ist ein unterstütztes Google Pixel und ein Chrome-basierter Browser, der die WebUSB-API unterstützt.

Der Prozess läuft automatisch und fragt lediglich um Zistimmung. Er umfasst im Wesentlichen:

- OEM-Entsperrung in den Entwickleroptionen aktivieren

- Gerät via USB anschließen, Bootloader entsperren

- GrapheneOS-Image flashen (der WebInstaller lädt alles automatisch)

- Bootloader wieder verriegeln

Das erneute Verriegeln des Bootloaders nach der Installation ist ein wichtiger Sicherheitsaspekt, der GrapheneOS von vielen anderen Custom-ROMs unterscheidet. Verified Boot ist damit wieder aktiv - das Gerät prüft bei jedem Start kryptografisch die Integrität des Betriebssystems.

Wichtiger Hinweis für eSIM-Nutzer: Wer eine eSIM verwendet, sollte diese unbedingt vor der Installation einrichten. Manche Mobilfunkanbieter erfordern herstellerspezifische Apps zur eSIM-Konfiguration, die man nach der Installation von GrapheneOS lieber nicht mehr installieren möchte.

Der frische Start: Was nach der Installation vorhanden ist

Nach der erfolgreichen Installation präsentiert sich ein auffallend aufgeräumtes System. Die gesamte App-Schublade umfasst gerade einmal eine Handvoll Icons. Folgende Kern-Apps sind vorinstalliert:

- Vanadium: Ein gehärteter Chromium-Browser als Standard-Browser und WebView-Implementierung

- Auditor: App zur kryptografischen Überprüfung der Systemintegrität

- Camera: Kamera-App, die der Google-Kamera um nichts nachsteht

- Accrescent: GrapheneOS-eigener App-Store

- Standard-Apps für Telefon, SMS, Uhr, Taschenrechner, Kalender

Das ist bewusst so minimalistisch gehalten. Standardmäßig sind nur wenige Kern-Apps installiert - ein absichtlich minimales Erlebnis, frei von den Aufmerksamkeits- und Datenfallen herkömmlicher Android-Distributionen.

App-Quellen: Wo kommen die Apps her?

Wer auf einem frischen GrapheneOS-System Apps installieren möchte, hat mehrere Optionen:

1. Accrescent (GrapheneOS App Store): Der eigene App-Store von GrapheneOS, der derzeit vor allem First-Party-Apps und den Mirror für den sandboxed Google Play enthält. Die Auswahl ist noch sehr überschaubar.

2. F-Droid ist das wohl bekannteste Repository für freie und quelloffene Android-Apps. Nicht im GrapheneOS App Store enthalten, aber problemlos installierbar. Für datenschutzbewusste Nutzer die erste Anlaufstelle.

3. Obtainium ermöglicht es, Apps direkt von ihren Quellen (GitHub Releases, GitLab, F-Droid etc.) zu installieren und automatisch zu aktualisieren. Besonders nützlich für Apps wie Signal, die ihren APK direkt bereitstellen.

4. Sandboxed Google Play Store: Über die eigene App des Repositories lassen sich Google Play Services und der Play Store als Sandbox-Apps installieren. Mehr dazu im nächsten Abschnitt.

5. Aurora-Store: Dieser Store ermöglicht es Apps aus dem Playstore zu installieren, ohne dass man einen Account bei Google haben muss. Der Zugriff erfolgt daher anonym.

Sandboxed Google Play in der Praxis: Installation und Konfiguration

Die Installation von sandboxed Google Play erfolgt über die GrapheneOS-eigene App (Apps-Icon im Launcher):

- App öffnen →

Google Play ServicesundGoogle Play Storeinstallieren - Nach der Installation findet sich unter

Einstellungen → Apps → Sandboxed Google Playein eigenes Konfigurationsmenü - Dort lassen sich u.a. Push-Notifications und Geolocation-Weiterleitungen konfigurieren

Einstellungen → Apps → Sandboxed Google Play

├── Push Notifications weiterleiten: [An/Aus]

├── Geolocation-Weiterleitungen (auf GrapheneOS-eigenen Dienst)

└── [Sandboxed Play deinstallieren]Die Kompatibilitätsschicht verfügt über ein Konfigurationsmenü, und Apps, die Google-Play-Geolokalisierung verwenden, werden standardmäßig auf die eigene GrapheneOS-Implementierung umgeleitet - ohne dass Play Services irgendwelche Berechtigungen erhalten müssen.

Ein praxisrelevanter Tipp für die Nutzung mit Banking-Apps: Das Anlegen eines separaten Nutzerprofils ausschließlich für Google-Play-abhängige Apps ist die empfohlene Vorgehensweise. Damit ist der sandboxed Play Store komplett isoliert vom täglichen Nutzerprofil.

Banking-Apps unter GrapheneOS: Die ehrliche Bestandsaufnahme

Die Frage „Funktionieren meine Banking-Apps?" ist für die meisten Nutzer entscheidend. Die Antwort für Deutschland ist erfreulich positiv - aber mit Nuancen.

Das Community-Projekt PrivSec Banking App Compatibility List pflegt eine laufend aktualisierte Liste getesteter Apps. Für Deutschland sind dort zum Stand März 2026 folgende Apps als kompatibel dokumentiert. Hier ein Ausschnitt aus dieser Liste:

- DKB ✓

- Commerzbank Banking ✓

- Deutsche Bank Mobile ✓

- ING Banking to go ✓

- Sparkasse ✓

- VR Banking ✓

- Comdirect ✓

- Trade Republic ✓

- Scalable Capital ✓

- C24 Bank ✓

- ...

Die Liste ist deutlich länger - fast alle großen deutschen Banken sind vertreten. Das ist möglich, weil die Play Integrity API (Nachfolger von SafetyNet) auf GrapheneOS dank sandboxed Google Play in einer Form passiert wird, die für viele Apps ausreichend ist.

Kontaktloses Bezahlen in Deutschland: NFC ohne Google Pay

Das ist der Punkt, an dem viele potenzielle Nutzer zögern. Google Pay funktioniert auf GrapheneOS nicht - und wird es voraussichtlich nie tun. Google Wallet erfordert, dass das Gerät Googles SafetyNet-Prüfungen besteht. GrapheneOS ist kein Google-zertifiziertes Betriebssystem, was Google Wallet daran hindert, korrekt zu funktionieren.

Das ist jedoch nicht das Ende der Geschichte. Für Deutschland gibt es funktionierende Alternativen:

PayPal (NFC) hat seinen mobilen NFC-Zahlungsdienst in Deutschland eingeführt. Kürzlich hat PayPal mobiles Bezahlen in Deutschland veröffentlicht - der Bezahlvorgang erfolgt über die PayPal-App und NFC. Die PayPal-App läuft auf GrapheneOS problemlos und nutzt einen eigenen NFC-Stack, unabhängig von Google.

Sparkasse - Mobiles Bezahlen bietet einen eigenen NFC-Bezahldienst an, der keine Google-Infrastruktur voraussetzt. Bezahlen mit Sparkasse Mobiles Bezahlen funktioniert auch ohne Google Play Services - allerdings erfordert die Ersteinrichtung der Karte Google Play Services, die danach wieder deinstalliert werden können.

VR Banking / Pay-App bietet ebenfalls nativen NFC-Support an. Der Google Play Store muss möglicherweise installiert sein, benötigt aber keine Berechtigungen.

Digitales Bezahlen / SpardaSecureGo bietet NFC-Zahlungen an, die auf GrapheneOS funktionieren.

Curve ist eine weitere Option, die mit Garmin Smartwatches kompatibel ist und eine eigene NFC-Implementierung mitbringt, die nicht von Google Wallet abhängt.

Fazit zum Thema Bezahlen: Google Pay fällt weg, aber der Alltag lässt sich gut gestalten. Wer PayPal, eine Sparkasse oder eine Volksbank nutzt, ist direkt abgedeckt.

Was GrapheneOS über AOSP hinaus bietet

Neben der Sandbox-Architektur bietet GrapheneOS eine Reihe von Sicherheitsfeatures, die in Stock-Android nicht verfügbar oder ausgegraut sind:

Duress-PIN: Ein separater PIN, der bei Eingabe automatisch alle Nutzerdaten löscht. Nützlich in Situationen, in denen das Gerät unter Zwang entsperrt werden soll.

PIN-Scrambling: Die Ziffern auf dem PIN-Eingabebildschirm werden zufällig angeordnet. Damit können weder Abdruckspuren auf dem Display noch Schulter-Surfing-Angriffe den PIN enthüllen.

Storage Scopes: Apps kann Zugriff auf bestimmte Dateien gewährt werden, während der Rest des Speichers verborgen bleibt. Besonders relevant für Social-Media-Apps mit Hunger auf Mediendateien.

Netzwerkberechtigungen pro App: Jede App kann vom Netzwerkzugriff vollständig ausgesperrt werden - granularer als in Stock-Android, wo viele System-Apps diese Einschränkung umgehen können.

Auto-Reboot: Das Gerät startet nach einer konfigurierbaren Zeit automatisch neu, wenn es nicht entsperrt wird. Nach einem Neustart befindet sich das Gerät im Zustand „Before First Unlock" (BFU), in dem die Schlüssel noch nicht im Speicher vorliegen - und forensische Tools deutlich schlechter angreifen können.

Sensoren-Berechtigung: GrapheneOS führt eine eigene Berechtigung für Gerätesensoren (Accelerometer, Gyroskop etc.) ein, die in Stock-Android nicht existiert.

Beweise für die Sicherheitsansprüche: Was geleakte Dokumente zeigen

GrapheneOS stellt hohe Sicherheitsansprüche. Und - ungewöhnlich in dieser Branche - es gibt öffentlich verfügbare, unabhängige Belege dafür.

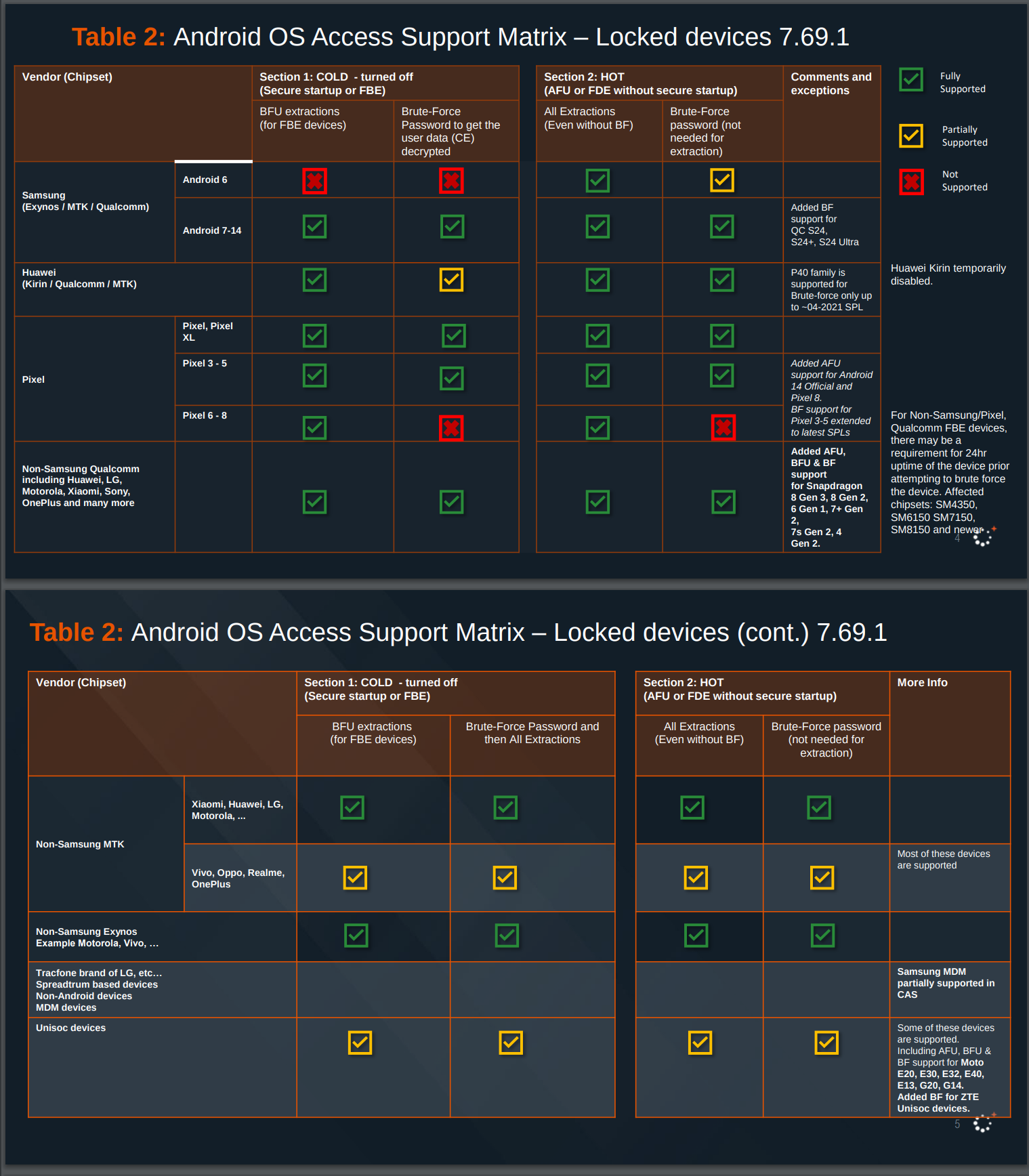

Im Jahr 2024 wurden interne Dokumente des Forensik-Unternehmens Cellebrite öffentlich. Cellebrite stellt die Werkzeuge her, mit denen Strafverfolgungsbehörden weltweit gesperrte Smartphones auslesen. Die geleakten Unterlagen zeigen eine interne Kompatibilitätsmatrix: Eine geleakte Cellebrite-Grafik zeigt, dass Pixel-Telefone mit GrapheneOS die forensischen Entsperrwerkzeuge des Unternehmens weitgehend abwehren. Das Leck stammt von einem privaten Microsoft-Teams-Call, den jemand uneingeladen betreten und abfotografiert hatte.

Cellebrites Liste der Fähigkeiten für Kunden vom April 2024 zeigt, dass das Unternehmen jeden Nicht-GrapheneOS-Android-Hersteller erfolgreich angreifen kann - sowohl BFU (Before First Unlock) als auch AFU (After First Unlock). GrapheneOS wird nicht kompromittiert, wenn der Patch-Level nach Ende 2022 liegt.

Was bedeuten BFU und AFU in diesem Kontext?

- BFU (Before First Unlock): Das Gerät wurde seit dem letzten Neustart noch nicht entsperrt. Die Entschlüsselungsschlüssel liegen noch nicht im Arbeitsspeicher. Angriffe sind deutlich schwieriger.

- AFU (After First Unlock): Das Gerät wurde mindestens einmal entsperrt. Schlüssel sind im RAM präsent, was bestimmte Angriffspfade öffnet.

Die Kombination aus GrapheneOS und dem Auto-Reboot-Feature schiebt Geräte regelmäßig zurück in den sichereren BFU-Zustand.

Zur Einordnung: Die Sicherheitsüberlegenheit von GrapheneOS hängt nicht zuletzt mit der Hardware-Sicherheit der Pixel-Geräte zusammen. Nur Pixel-Geräte verfügen über das Secure Element (Titan M Chip), das Brute-Force-Angriffe auf PINs effektiv verhindert. Das ist mit ein Grund, warum GrapheneOS ausschließlich für Pixel-Geräte entwickelt wird.

Patch-Levels und die Debatte um andere Custom-ROMs

GrapheneOS hat sich nicht nur gegenüber Forensik-Tools profiliert, sondern auch durch Kritik an anderen Datenschutz-ROMs. Konkret warf das GrapheneOS-Team dem /e/OS-Projekt vor, Sicherheits-Patch-Level falsch darzustellen.

Murena, das Unternehmen hinter /e/OS, veröffentlichte einen Blogpost und kritisierte die GrapheneOS-Entwickler für das, was es als „irreführende Behauptungen" bezeichnete. Das Team bestätigte, dass für einen Release im Monat N die Sicherheits-Patches von Monat N-1 integriert werden - im schlimmsten Fall also bis zu neun Wochen Verzug.

Das klingt zunächst nach einem Streit unter Entwicklern. Es hat aber eine relevante Sicherheitskonsequenz: Ein Gerät, das im Betriebssystem ein neueres Patch-Level anzeigt als tatsächlich installiert ist, täuscht seinen Nutzer. Für GrapheneOS ist die Situation eine andere:

GrapheneOS ermöglicht sogenannte Security Preview Releases, die Nutzern frühzeitigen Zugang zu Android-Sicherheits-Patches bieten - noch bevor diese offiziell veröffentlicht werden. GrapheneOS ist nach eigenen Angaben das erste Projekt, das diese Möglichkeit nutzt und die Patches frühzeitig ausliefert.

Messaging ohne Google: Signal und RCS

Das Thema Kommunikation ist auf einem De-Googled-Gerät gesondert zu betrachten. Die vorinstallierte SMS-App ist funktional und solide, unterstützt aber kein RCS (Rich Communication Services). RCS ist der moderne Nachfolger von SMS/MMS mit Ende-zu-Ende-Verschlüsselung und Reaktionen - zumindest in Googles Implementierung.

Für wirklich private Kommunikation ist Signal die empfohlene Wahl:

Signal bietet auf der eigenen Website einen APK-Download an, der ohne Google Play Store installiert werden kann. Nach der Installation muss Signal erlaubt werden, im Hintergrund zu laufen und Benachrichtigungen direkt abzurufen (ohne Firebase Cloud Messaging). Der Batterieverbrauch ist minimal höher als bei der Play-Store-Version, aber in der Praxis kaum merkbar.

# Signal APK direkt von signal.org herunterladen und installieren

# Danach: Einstellungen → Akku → Unbeschränkt

# Damit läuft Signal ohne FCM-AbhängigkeitNutzungshinweise und praktische Tipps

Einige Konfigurationsdetails, die den Alltag erleichtern:

Profile sinnvoll einsetzen: GrapheneOS unterstützt mehrere Nutzerprofile. Die empfohlene Konfiguration:

- Hauptprofil: Vollständig Google-frei, F-Droid, Signal, Vanadium

- Arbeitsprofil oder zweites Profil: Sandboxed Google Play für Banking-Apps und andere Play-Store-abhängige Software

Netzwerkberechtigungen prüfen: Bei der Erstinstallation jeder App wird gefragt, ob diese auf das Internet zugreifen darf. Diese Entscheidung kann später unter Einstellungen → Apps → [App] → Berechtigungen geändert werden.

Auto-Reboot konfigurieren Einstellungen → Sicherheit → Automatischer Neustart - ein Wert von 18–24 Stunden ist ein guter Kompromiss zwischen Komfort und Sicherheit.

Updates GrapheneOS liefert Updates Over-the-Air, ähnlich wie Stock-Android. Einstellungen → System → Systemupdate.

Grenzen und ehrliche Einschränkungen

Wer GrapheneOS ernsthaft in Betracht zieht, sollte folgende Einschränkungen kennen:

Google Pay / Google Wallet: Funktioniert nicht, wird nie funktionieren (ohne weitreichende Änderungen an Googles Attestierungsanforderungen). PayPal, Sparkasse und VR Banking sind Alternativen.

Android Auto: Funktioniert auf GrapheneOS nicht.

GPS ohne Google: Funktioniert, aber einige Apps nutzen Google-spezifische Fused Location Provider-APIs, die ohne Play Services anders funktionieren. Das GrapheneOS-eigene Geolocation-System ist für die meisten Zwecke vollständig ausreichend.

Push-Benachrichtigungen ohne Play Services: Apps, die auf Firebase Cloud Messaging (FCM) angewiesen sind, erhalten ohne sandboxed Google Play keine Push-Nachrichten. Als Workaround funktioniert Polling oder - für unterstützte Apps - das UnifiedPush-Protokoll als offene Alternative.

Hardware-Einschränkung: GrapheneOS läuft ausschließlich auf Google Pixel-Geräten. Das ist keine Arroganz, sondern technische Notwendigkeit: Nur Pixel-Geräte erfüllen die Anforderungen an Re-Lockable Bootloader, Secure Element und verlässliche Sicherheitsupdates.

Fazit

GrapheneOS ist kein Experiment für Technik-Enthusiasten mehr, sondern ein alltagstaugliches Betriebssystem - auch für Banking, kontaktloses Bezahlen und normale App-Nutzung in Deutschland. Die Sandbox-Architektur für Google Play Services ist ein technisch eleganter Kompromiss, der Datenschutz und Kompatibilität verbindet, ohne dabei auf Sicherheit zu verzichten. Wer bereit ist, Google Pay gegen PayPal oder Sparkassen/VR-NFC zu tauschen und gelegentlich selbst Hand anlegt, bekommt ein Smartphone, das tatsächlich dem Nutzer gehört - nicht dem Werbenetzwerk.