Das 15-Euro-Pentesting-Tool

Kein Flipper Zero! Was Marauder, Bruce und HaleHound auf dem CYD können.

Das CYD (Cheap Yellow Display) ist ein unter 15 Euro erhältliches ESP32-Entwicklerboard mit eingebautem 2,8"-Touchscreen, das die Maker- und Security-Community im Sturm genommen hat - denn mit der richtigen Firmware wird aus dem gelben Plastikbrettchen ein vollwertiges WiFi-Pentesting-Tool. Der Flipper Zero war anfangs ein interessantes Projekt. Ich konnte die für mich wichtigsten Funktionen jedoch selbst zu einem Bruchteil der Kosten nachbauen.

Was ist das CYD überhaupt?

Das Cheap Yellow Display ist der Spitzname für das Entwicklerboard ESP32-2432S028R - der offizielle Modellname ist ein Zungenbrecher, weshalb der Maker und YouTuber Brian Lough (bekannt als witnessmenow) ihm den eingängigen Beinamen gab.

Unter der Haube steckt das bekannte ESP-WROOM-32-Modul, ein Dual-Core-Microcontroller mit integriertem WiFi und Bluetooth. Das 2,8"-TFT-Display (240 × 320) mit resistivem Touch wird vom ILI9341-Controller angesteuert. Dazu gibt es einen MicroSD-Slot, einen Speaker-Treiber, eine RGB-LED, einen Lichtsensor und frei zugängliche GPIO-Pins.

Für unter 15 Euro bekommt man einen ESP32 mit 4 MB Flash und 520 KB RAM, ein vollständig integriertes Touchdisplay, WiFi- und Bluetooth-Konnektivität, Speichererweiterung per MicroSD und die gesamte nötige Beschaltung für Stromversorgung und Programmierung - alles ohne ein einziges Kabel löten zu müssen.

Was den CYD für das Pentesting so attraktiv macht: Der ESP32 ist nicht nur in der Lage, 802.11-Management-Frames zu empfangen, sondern auch zu senden - inklusive selbstgebastelter Deauthentication-Pakete. Das ergibt in Kombination mit einem durchdachten Touchscreen-Interface ein erstaunlich mächtiges portables Werkzeug.

Das CYD-Ökosystem - ein schneller Überblick

Brian Lough hat für den CYD ein zentrales GitHub-Repository aufgebaut, das Anleitungen, Beispiele, Tutorials und weitere Ressourcen bündelt.

Neben den reinen Security-Projekten gibt es eine wachsende Liste an Community-Projekten, die zeigen, was das kleine Board sonst noch kann:

cydOS ist ein GUI-basiertes Betriebssystem für den CYD, das SD-Kartenverwaltung, On-Device-Flashing von .bin-Dateien und Geräteeinstellungen anbietet. Weitere Projekte umfassen einen WLAN-Radio-Player, ein vollständig konfigurierbares Touch-Bluetooth-HID-Controller und einen Daten-Tresor (Midbar) mit AES-256-Verschlüsselung, der Schlüssel im RAM hält und Chiffretexte in Google Firebase ablegt.

Im Security-Umfeld sind die wichtigsten Firmware-Projekte für den CYD:

ESP32 Marauder (CYD-Port) - der Klassiker, vom Community-Mitglied Fr4nkFletcher auf den CYD portiert.

Bruce - modernes, offensives Security-Framework für ESP32-Geräte.

HaleHound-CYD - Multi-Protokoll-Offensiv-Toolkit, das WiFi, Bluetooth, SubGHz und 2,4 GHz vereint.

Ghost ESP - ebenfalls ein Marauder-Nachfolger mit modernisierter UI

T0p1 Firmware - CYD-Firmware mit kombiniertem Pentest- und Erkennungs-Menü.

ESP32 Marauder - der Urahn

Das ESP32-Marauder-Firmware ist ein vielseitiges Werkzeug für WiFi- und Bluetooth-Tests, entwickelt von justcallmekoko. Es lässt sich auf verschiedenen Hardware-Plattformen installieren, darunter das Cheap Yellow Display.

Marauder operiert ausschließlich auf 2,4-GHz-Netzwerken und ist nicht in der Lage, 5-GHz-Netze anzugreifen. Außerdem stößt es bei neueren Accesspoints mit modernen Authentifizierungsschutzmechanismen an Grenzen. Das ist kein Fehler, sondern eine Hardware-Limitation des ESP32.

Die wichtigsten Features im Überblick:

WiFi-Werkzeuge: SSID/AP-Management, MAC-Spoofing, Evil Portal, Deauth-Angriff, Beacon Spam, Probe-Sniffing und Netzwerk-Mapping.

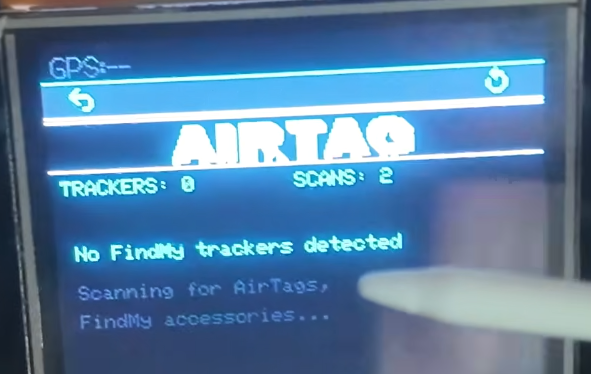

Bluetooth-Werkzeuge: Bluetooth-Sniffer und -Analyser, AirTag- und Tile-Erkennung, BLE-Spam-Angriffe, Erkennung von Trackern und Skimmern sowie Bluetooth-Wardriving.

Besonders interessant für das Verständnis von WPA/WPA2-Sicherheit ist die EAPOL/PMKID-Capture-Funktion: Dabei werden EAPOL- (Extensible Authentication Protocol over LAN) und PMKID-Frames (Pairwise Master Key Identifier) abgefangen, die für WPA/WPA2-Handshake-Versuche genutzt werden können. Die resultierenden PCAP-Dateien lassen sich anschließend mit hashcat oder aircrack-ng weiterverarbeiten.

GPS-Funktionalität für Wardriving wird über den 4-Pin-Stecker neben dem MicroUSB-Port des CYD unterstützt.

Bruce - der Flipper-Killer aus der Community

Bruce entstand aus einer genauen Beobachtung der Community rund um Geräte wie den Flipper Zero. Während diese Geräte einen Einblick in die Welt der offensiven Security boten, wurde das Gefühl spürbar, dass mit dem robusten und modularen Hardware-Ökosystem der ESP32-Geräte, Lilygo- und M5Stack-Produkte mehr erreicht werden könnte - ohne dabei überteuert zu sein.

Bruce läuft nahtlos auf M5Stack, LilyGo und anderen ESP32-basierten Geräten und unterstützt Evil Portal, Wardriving, EAPOL-Handshake-Capture, Deauth und mehr.

Für den CYD gibt es eine dedizierte LITE_VERSION, bei der TelNet, SSH, WireGuard, ScanHosts, RawSniffer, Brucegotchi, BLEBacon, BLEScan und der Interpreter für Launcher-Kompatibilität nicht verfügbar sind.

Ein Alleinstellungsmerkmal von Bruce ist der integrierte JavaScript-Interpreter: Dieser erlaubt es, eigene Skripte direkt auf dem Gerät zu schreiben und auszuführen, mit Zugriff auf I2C-, SPI- und UART-Busse für eigene Hardware-Interaktionen - ohne die gesamte Firmware neu kompilieren zu müssen.

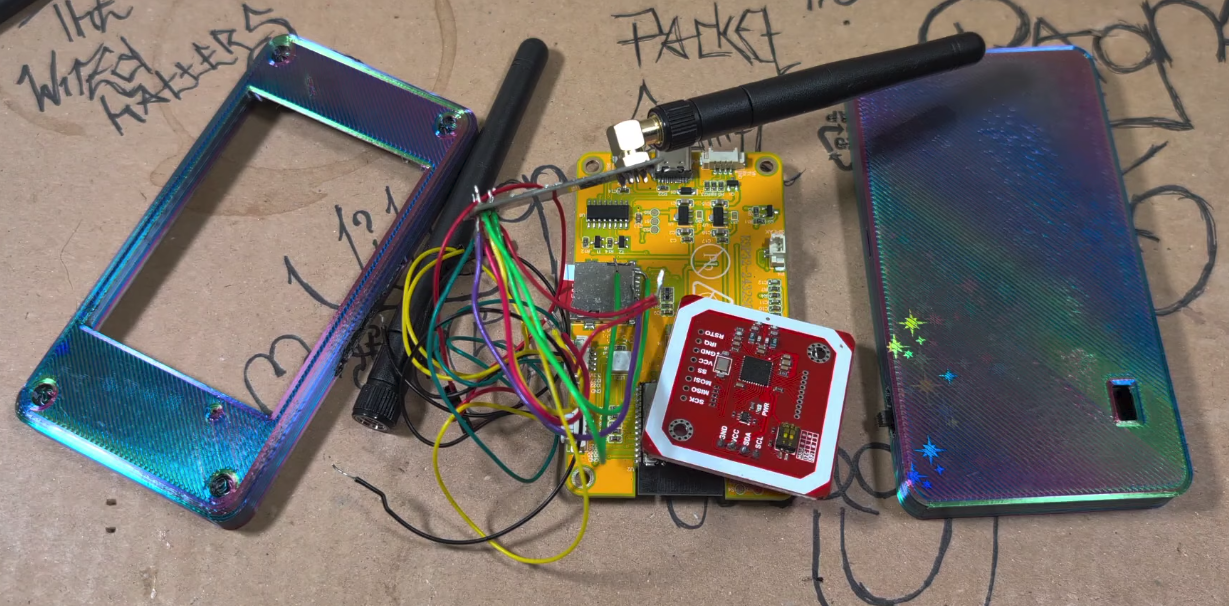

Mit den entsprechenden Hardware-Modulen erweitert sich das Repertoire deutlich: Bruce kann mit CC1101- oder PN532-Modulen SubGHz-RF- und RFID-Systeme ansprechen. Es unterstützt Scannen, Kopieren und Wiedergeben von RF-Signalen sowie Jamming-Funktionen. Für RFID lassen sich 125-kHz- und NFC-Tags lesen, klonen und schreiben.

Bruce ist seit dem 1. Juni 2024 verfügbar und enthält dieselbe Kernfunktionalität wie Marauder. Die Bedienung erfolgt über Buttons am unteren Bildschirmrand - etwas gewöhnungsbedürftig im Vergleich zum direkten Tap-Interface von Marauder, aber eine Frage des persönlichen Geschmacks.

Die einfachste Installationsmethode ist der offizielle Web Flasher, der direkt im Chrome-Browser funktioniert. Tatsächlich nutze ich diese Firmware inzwischen am häufigsten.

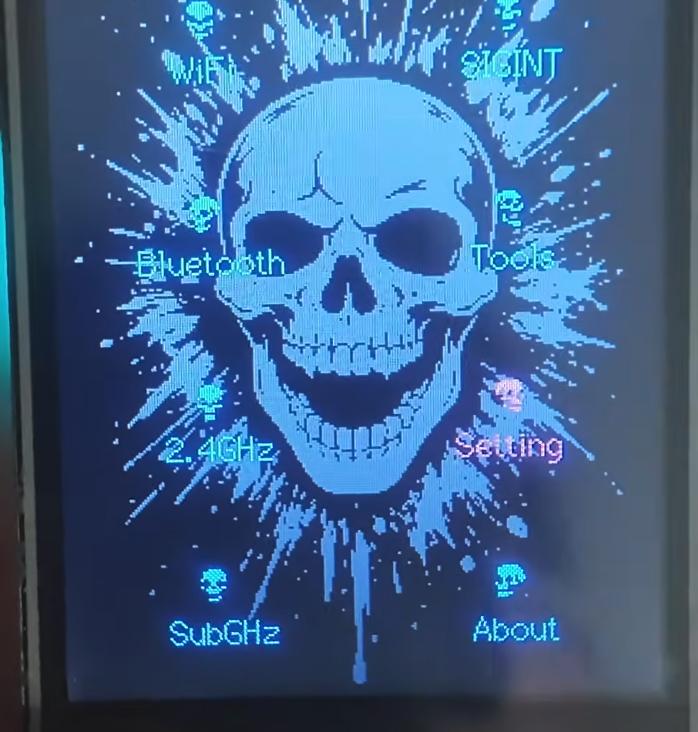

HaleHound - die Schweizer Taschenmesser-Firmware

HaleHound ist das jüngste und ambitionierteste der drei hier vorgestellten Projekte. HaleHound-CYD ist ein Multi-Protokoll-Offensiv-Toolkit, das für die CYD-Plattform entwickelt wurde. Es unterstützt das 2,8"-Board (ESP32-2432S028), das QDtech E32R28T (2,8"), das QDtech E32R35T (3,5") und das ESP32-3248S035C (3,5" kapazitiver Touch).

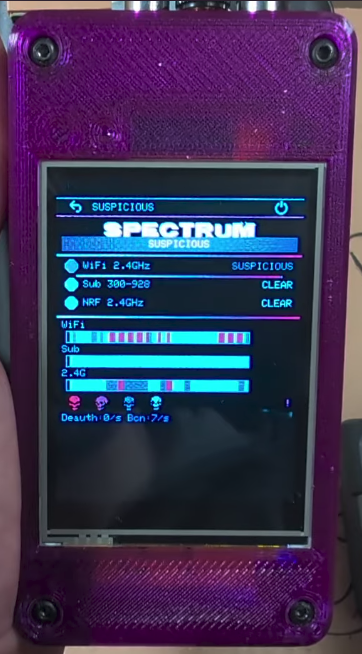

Externe CC1101-SubGHz-, NRF24L01+PA+LNA-2,4-GHz-, PN532-NFC/RFID- und GPS-Module werden über die Breakout-Pins des CYD angeschlossen. Zu den CYD-exklusiven Features zählen vollständige Touchscreen-Navigation, EAPOL/PMKID-Capture, Karma-Angriffe, Wardriving mit GPS-Logging, PN532-RFID-Karten-Scanning, Klonen und Brute Force, defensivie Jam-Erkennung, NRF24-Promiscuous-Sniffer mit MouseJack-Keystroke-Injection, eine AirTag-Angriffssuite, ein BLE Predator GATT-Honeypot, Flock-Safety-Überwachungskamera-Erkennung, ein UART-Seriell-Monitor für Hardware-Hacking und OTA-Firmware-Updates von der SD-Karte.

Was HaleHound von den anderen abhebt, ist die offensive Vollständigkeit ohne externe Module - aber auch die ehrliche Transparenz, was externe Hardware voraussetzt: NRF24L01+PA+LNA-Modul wird für NRF-Sniffer, MouseJack, WLAN-Jammer und ProtoKill benötigt. Ein CC1101-Modul ist für SubGHz-Angriffe erforderlich. BLE Ducky nutzt hingegen Bluetooths eingebaute Funktionen des ESP32 - keine externe Hardware nötig. Das GPS-Modul an GPIO 3 (P1-Stecker) wird für Wardriving benötigt.

Ein weiteres Detail, das die Sorgfalt des Projekts zeigt: Die ursprüngliche CiferTech-Firmware hatte die CC1101-TX/RX-Pins vertauscht. HaleHound korrigiert dies - GDO0 ist TX (zum Radio), GDO2 ist RX (vom Radio).

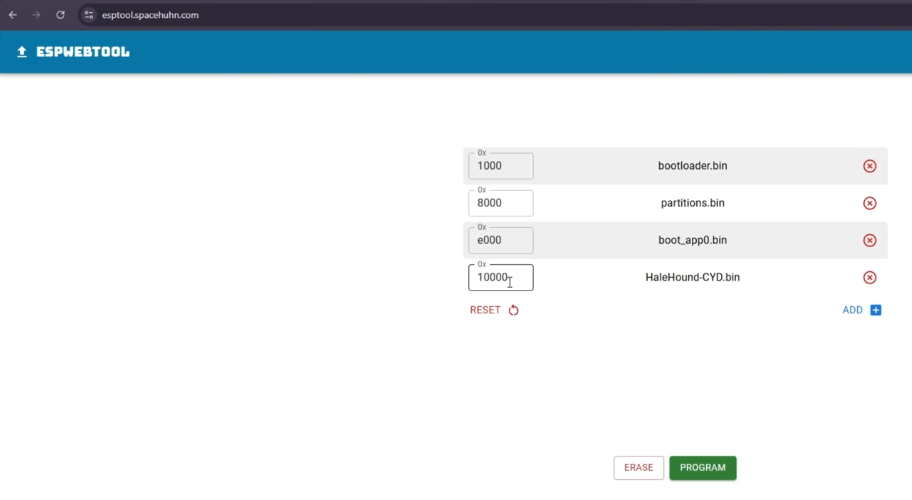

HaleHound installieren

Die Installation ist dank vorkompilierter Binaries bewusst einfach gehalten. Die fertigen Firmware-Dateien befinden sich im flash_package/-Ordner des Repositories. Es gibt eine Binary pro Board-Typ, die einfach an Adresse 0x0 geflasht wird.

Schritt 1 - CH340-Treiber installieren

CYD-Boards verwenden den CH340-USB-Seriell-Chip. Unter Windows wird dieser oft nicht automatisch erkannt. Der Treiber ist beim Hersteller WCH unter wch-ic.com verfügbar. Unter Linux und macOS ist in der Regel kein zusätzlicher Treiber nötig - der ch341-Kernel-Modul ist bei den meisten Distributionen bereits enthalten.

Nach dem Anschluss des CYD per Micro-USB sollte ein neues serielles Gerät erscheinen:

# Linux

ls /dev/ttyUSB*

# z.B.: /dev/ttyUSB0

# macOS

ls /dev/cu.usbserial-*

# z.B.: /dev/cu.usbserial-0001

# Windows: Geräteverwaltung → Anschlüsse (COM & LPT)

# z.B.: COM3

Schritt 2 - esptool installieren

esptool.py ist das offizielle Flash-Werkzeug von Espressif und lässt sich bequem per pip installieren:

pip install esptool

Anschließend die Installation prüfen:

esptool.py version

# esptool.py v4.x.x

Schritt 3 - Firmware herunterladen

Die aktuellen Releases findet man auf der HaleHound-CYD Releases-Seite. Dort die passende Datei für das eigene Board herunterladen - für das Standard-2,8"-CYD ist das HaleHound-CYD-FULL.bin.

Schritt 4 - Flash-Modus aktivieren und flashen

Beim ESP32 muss der sogenannte Download-Modus aktiviert werden, damit esptool schreiben kann. Beim CYD geht das so: BOOT-Taste gedrückt halten, dann kurz RST drücken und loslassen, dann BOOT loslassen. Danach folgt der Flash-Befehl:

# Methode B - Vier-Datei-Methode

esptool.py --chip esp32 --port /dev/ttyUSB0 --baud 115200 write_flash \

0x1000 bootloader.bin \

0x8000 partitions.bin \

0xe000 boot_app0.bin \

0x10000 HaleHound-CYD.bin

Oder eben einfach direkt aus dem Browser:

Schritt 5 - Touch-Kalibrierung

Die Touch-Kalibrierung läuft automatisch beim ersten Boot. Die vier Eck-Fadenkreuze müssen angetippt werden. Wenn die Display-Ausrichtung falsch ist, lässt sie sich unter Settings > Rotation korrigieren - ohne erneutes Flashen.

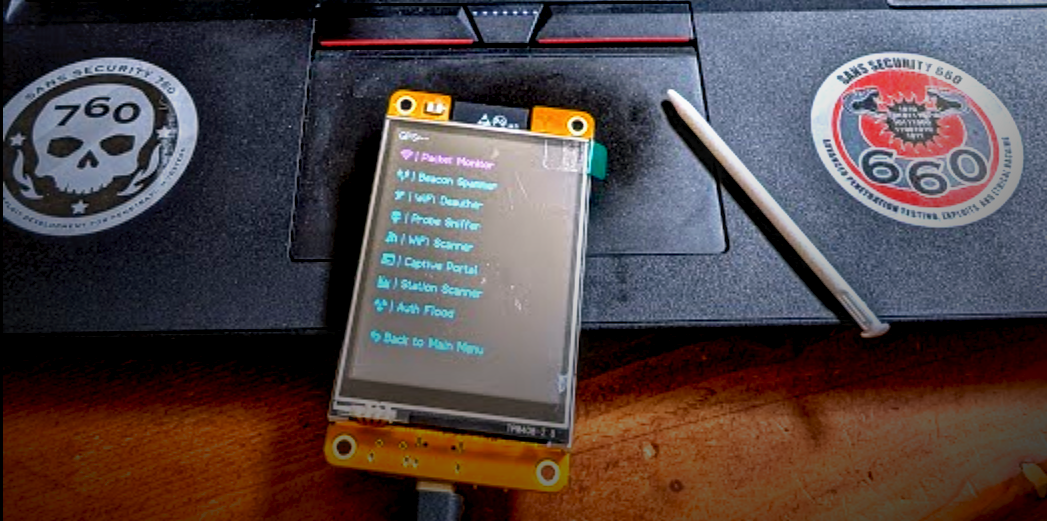

HaleHound - die interessantesten Funktionen ohne Erweiterungsmodule

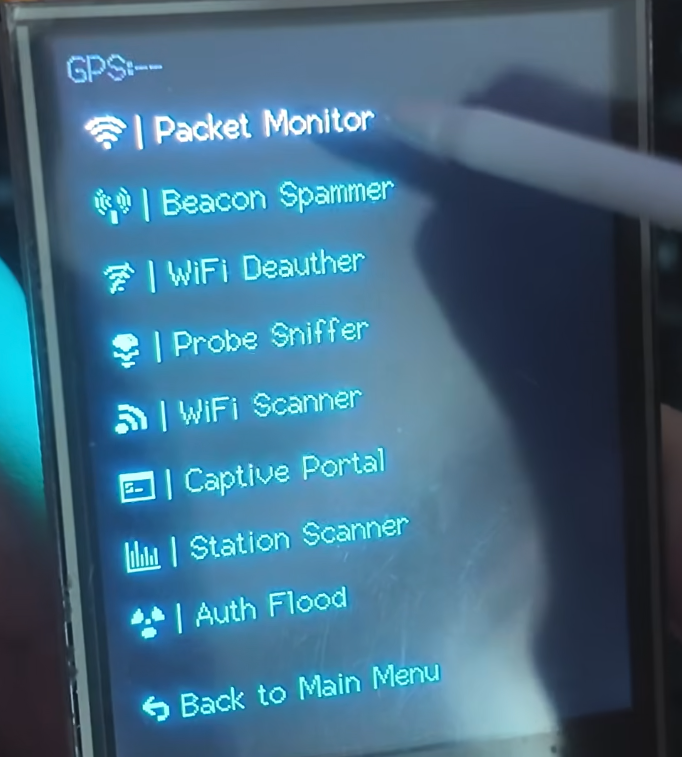

Das vollständige Hauptmenü sieht nach der Installation so aus:

HALEHOUND-CYD

├── WiFi

│ ├── Packet Monitor ← Echtzeit-802.11-Frame-Capture mit Graph

│ ├── Beacon Spammer ← Fake-SSIDs fluten

│ ├── WiFi Deauther ← Scan → Tap → alle Clients trennen

│ ├── Probe Sniffer ← Probe Requests fangen → Evil Twin spawnen

│ ├── WiFi Scanner ← APs scannen → Tap für Deauth oder Clone

│ ├── Captive Portal ← GARMR Evil-Twin-Credential-Harvester

│ ├── Station Scanner ← verbundene Clients finden + Deauth-Übergabe

│ └── Auth Flood ← AP mit Auth-Frames von Random-MACs überfluten

├── Bluetooth

│ ├── BLE Jammer ← NRF24-Flood auf BLE-Ad-Kanälen (nur mit NRF24)

│ ├── BLE Spoofer ← Multi-Plattform-BLE-Pairing-Spam

│ ├── BLE Beacon ← Custom iBeacon / Eddystone-Broadcast

│ └── BLE Predator ← GATT-Recon → Gerät klonen → Honeypot

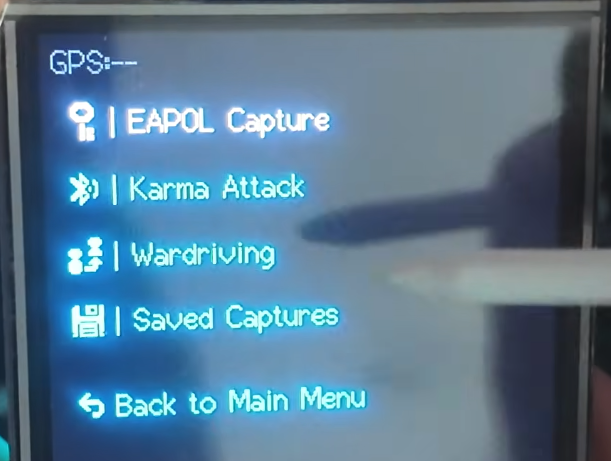

├── SIGINT

│ ├── EAPOL Capture ← WPA-Handshake / PMKID-Capture

│ ├── Karma Attack ← Auto-Response auf Probe Requests

│ └── Wardriving ← GPS-getaggte AP-Logs (mit GPS-Modul)

├── Tools

│ ├── Radio Test ← Wiring-Diagramme + Hardware-Diagnose

│ ├── Loot Manager ← Browser für alle gesammelten Daten

│ └── Serial Monitor ← UART-Passthrough für Hardware-Hacking

└── Settings

├── Rotation, Helligkeit, PIN-Lock, Blue-Team-Modus

└── OTA-Update von SD-Karte

Packet Monitor ist einer der nützlichsten passiven Modi: Auf dem Display erscheint ein Echtzeit-Balkendiagramm der 802.11-Frame-Typen (Management, Control, Data) im Äther. Ohne einen einzigen Byte zu senden lässt sich damit sofort ein Gefühl für die Aktivität im lokalen Funkraum entwickeln.

EAPOL Capture / PMKID Capture ist die Kernfunktion für die Analyse von WPA2-Netzwerken. Beim EAPOL-Capture wartet HaleHound passiv auf den 4-Wege-Handshake, der bei jeder neuen Client-Verbindung stattfindet. Alternativ kann ein Deauth gegen einen verbundenen Client erzwungen werden, um die Neuverbindung - und damit den Handshake - auszulösen. Das Ergebnis wird als .pcap-Datei auf der SD-Karte gespeichert und lässt sich anschließend mit hashcat (Mode -m 22000) oder aircrack-ng auf schwache Passwörter testen.

Karma Attack ist ein Klassiker aus der Welt der Rogue-Access-Points: Jedes WLAN-fähige Gerät sendet regelmäßig sogenannte Probe Requests, in denen es nach bekannten Netzwerken fragt. HaleHound horcht auf diese Anfragen und antwortet automatisch mit einem passenden Beacon-Frame - als wäre es exakt das gesuchte Netzwerk. Verbindet sich ein Client, kann über das Captive Portal eine gefälschte Login-Seite ausgespielt werden.

Captive Portal (GARMR) kombiniert den Rogue-AP mit einer anpassbaren Phishing-Seite. Eingegebene Credentials werden auf der SD-Karte geloggt. Das ist ein klassischer Ansatz, um in Assessments zu demonstrieren, wie einfach sich WLAN-Nutzer in öffentlichen Bereichen täuschen lassen.

BLE Spoofer nutzt die eingebaute Bluetooth-Hardware des ESP32 und imitiert die Advertising-Pakete verschiedener Plattformen (iOS, Windows, Samsung, Android), um auf Zielgeräten Pairing-Benachrichtigungen auszulösen - ganz ohne externes Modul.

Serial Monitor / UART-Passthrough ist ein oft unterschätztes Werkzeug: Es handelt sich um ein UART-Passthrough-Terminal für Hardware-Hacking - darüber kann eine Verbindung zum Debug-Port eines Zielgeräts hergestellt und Seriell-Daten direkt vom CYD-Bildschirm gelesen und gesendet werden.

Blue Team Modus / Panic Button: Ein langer Druck auf das VALHALLA-Banner auf dem Startbildschirm aktiviert den Panik-Modus: Die SD-Karte wird vollständig gelöscht, alle offensiven Werkzeuge werden gesperrt und das Gerät wechselt in den reinen Blue-Team-Modus - der über Neustarts hinaus bestehen bleibt. Das ist eine durchdachte OPSEC-Funktion für Assessments.

Erweiterungsmodule - ein kurzer Ausblick

Wer noch mehr aus dem CYD herausholen möchte, kann mit wenigen Handgriffen drei besonders interessante Module anschließen:

RFID via PN532: Das PN532-Modul kommuniziert über SPI und wird an die freien GPIO-Pins des CYD angesteckt. HaleHound unterstützt damit RFID-Karten-Scanning, Klonen und Brute-Force für 125-kHz- und NFC-Karten. Im Alltag bedeutet das: Mifare-Classic-Karten (z.B. alte Zugangskarten) können ausgelesen und emuliert werden.

2,4-GHz-Erweiterung via NRF24L01+PA+LNA: Das NRF24-Modul öffnet die Tür zu Angriffen jenseits von WiFi im 2,4-GHz-Band. Es wird für den NRF-Sniffer, MouseJack, den WLAN-Jammer und ProtoKill benötigt. MouseJack ist dabei besonders erwähnenswert - es ermöglicht das Injizieren von Tastenanschlägen in unverschlüsselte Verbindungen drahtloser Tastaturen und Mäuse, die das proprietäre ESB-Protokoll (Enhanced ShockBurst) von Nordic Semiconductors nutzen. Die Pinbelegung am CYD: CSN auf GPIO 4, CE auf GPIO 16.

SubGHz via CC1101: Das CC1101-Modul von Texas Instruments deckt den Frequenzbereich von 300 bis 928 MHz ab und damit Protokolle wie Garagentore, alte Funkschlüssel, Wettersensoren und mehr. HaleHound unterstützt Replay-Angriffe (Aufnehmen und Wiedergeben von RF-Signalen), Brute-Force (automatische Code-Generierung), einen SubGHz-Jammer, einen Spektrum-Analyser und das Laden gespeicherter Signal-Profile. Wichtig: Das Modul wird an den VSPI-Bus (GPIO 18/19/23) angeschlossen, CS an GPIO 27 und GDO0/GDO2 an GPIO 22 bzw. GPIO 35.

Fazit

Das CYD ist für unter 15 Euro ein erstaunlich vielseitiges Pentesting-Gerät, das mit der richtigen Firmware einem kommerziellen WiFi-Analyzer in nichts nachsteht. HaleHound stellt dabei den aktuell umfangreichsten Ansatz dar - mit aktivem Entwickler, sauber dokumentierten Pinouts und einer durchdachten Unterscheidung zwischen offensiven und defensiven Modi. Wer mit Marauder anfangen und sich zum Multi-Protokoll-Toolkit vorarbeiten möchte, liegt auf einem der interessantesten und günstigsten Wege ins praktische WiFi-Security-Testing.